Вот еще куча скринов - https://imgur.com/a/Tn64n

Voyager Linux 16.04.3 старый стабильный, с прошлого скрина не менял. Закос под юнити с почти реализованным функционалом юнити. Вот бы создатели Xfce подумали об этом, а то создатели убунту-МАТЕ уже подумали чуток

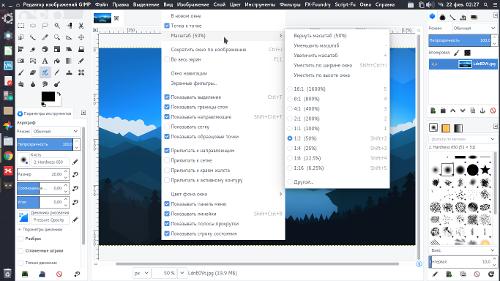

>>> Просмотр

(1366x768,

325 Kb)

Накопилось у меня три мёртвых ораньж пая, рядом мёртвая IP-камера. Лежат, на всякий случай. И случай уже приходил. Понадобился мне тут разьём питающий, отпаял, перепаял, профит получил. Ещё индуктивности перепаивал, бывало, откалывался феррит. Ещё стабилизатор питания у одной отпаян, тоже понадобился. То есть как можно наблюдать кладбище одноплатников не просто хлам, а запасные детальки.

А пытался и кто когда-нибудь перепаять оперативную память например? Или emmc память?

>>> Просмотр

(2592x1552,

896 Kb)

Дональд Стюарт (Donald Stewart) в блоге проекта Mageia сообщил о том, что некий злоумышленник получил доступ к базе данных LDAP проекта и опубликовал имена, электронные адреса и хеши паролей пользователей, зарегистрированных на https://identity.mageia.org. Однако хэши были выложены в изменённом виде, поэтому руководство проекта Mageia не уверено, были ли скомпроментированны реальные пароли.

Как уверяет руководство проекта, все пароли хранятся в только виде хэша с использованием «соли», что существенно затрудняет восстановление злоумышленником паролей. Тем не менее, все пароли были сброшены, для восстановления доступа нужно воспользоваться сбросом забытого пароля. Привилегированные пользователи должны обратиться к администратору для восстановления доступа.

Руководство проекта Mageia приносит извинения за возможные проблемы и неудобства.